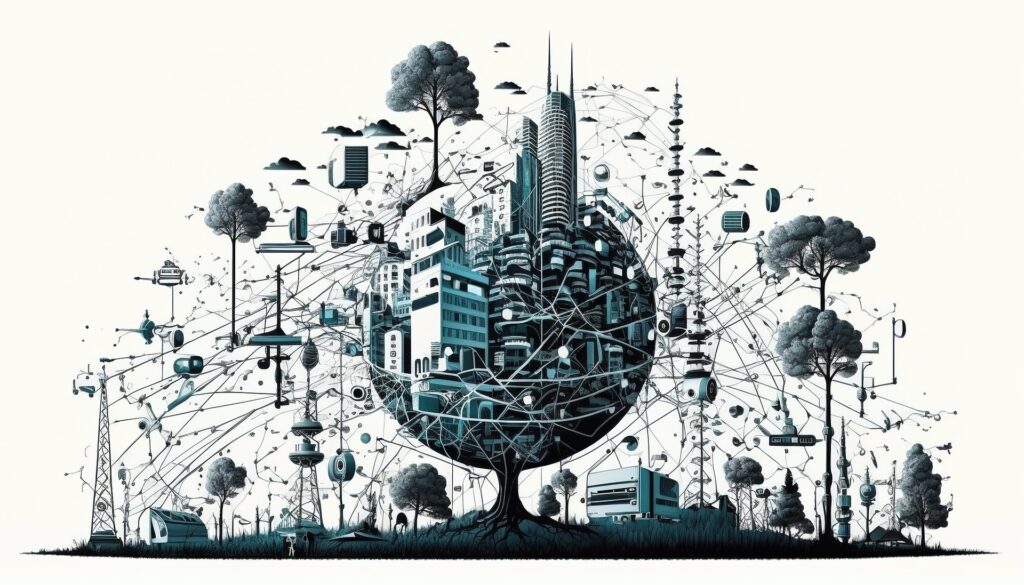

IoT (Internet of Things) è una tecnologia che consente la realizzazione di smart objects, oggetti di uso comune che, tramite l’interconnessione in rete, divengono in grado di scambiare informazioni che li riguardano o di raccogliere nuove informazioni.

Per essere definito smart object, l’oggetto deve essere:

- univocamente identificabile,

- connesso/interconnesso in rete,

- programmato per fornire informazioni su se stesso (ad esempio, sul produttore o sul funzionamento),

- programmato per interagire con l’ambiente ed elaborare dati.

IoT e Digital Transformation

Molti dei prodotti che sono presenti sul mercato digitale attuale sono il frutto dell’integrazione di Internet of Things con altre tecnologie, come Big Data, Intelligenza Artificiale e Blockchain.

A tale integrazione tecnologica è spesso da attribuirsi il merito dello sviluppo di nuove funzionalità e nuovi servizi degli oggetti connessi e l’apertura verso nuovi settori di mercato.

Nella maggior parte dei casi questi oggetti intelligenti raccolgono e processano dati e informazioni, tra cui anche dati personali rilevanti ai fini dell’applicazione della normativa privacy di cui al Reg. UE 2016/679-GDPR e al D.lgs. 196/2003-Codice Privacy, e si espongono a possibili vulnerabilità.

Per inquadrare meglio la questione esaminiamo alcuni esempi concreti.

IoT e Big Data

Secondo la definizione fornita dal Parlamento europeo, il termine big data si riferisce agli insiemi dei dati raccolti, così vasti e complessi da avere bisogno delle nuove tecnologie, come l’intelligenza artificiale, per venire processati. I dati provengono da svariate fonti differenti. Spesso sono dello stesso tipo: per esempio, i dati GPS di milioni di telefoni cellulari vengono utilizzati per attenuare la congestione del traffico. I big data possono anche essere frutto di una combinazione, come le cartelle cliniche e l’utilizzo delle applicazioni per smartphone da parte dei pazienti. La tecnologia consente a questi dati di venire raccolti molto velocemente, pressoché in tempo reale, per poi venire analizzati al fine di elaborare nuove informazioni.

Con l’avvento dell’economia digitale i dati personali sono divenuti a tutti gli effetti una merce di scambio al centro di vere e proprie transazioni commerciali: le aziende sono inevitabilmente attratte da questa nuova fonte di guadagno e, di conseguenza, molto spesso adottano procedure per la raccolta e l’utilizzo di questi dati, sia in chiave di sviluppo tecnologico che per mero interesse economico.

L’evoluzione dei prodotti IoT è declinabile in ambiti tra di loro molto trasversali. Le aziende di qualsiasi settore, ad esempio, possono oggi raccogliere tantissime informazioni sul funzionamento dei dispositivi informatici e sulle persone che li utilizzano, e ciò, in particolare, grazie al sempre più massiccio utilizzo di oggetti intelligenti connessi di IoT.

IoT e AI

Negli ultimi anni sono state immesse sul mercato molte nuove piattaforme IoT. Queste piattaforme integrano tecnologie avanzate di analisi dati e algoritmi di Intelligenza Artificiale in grado di semplificare la gestione dei dispositivi connessi, che di solito si articolano in procedure piuttosto complesse.

Esistono numerose applicazioni in grado di integrare IoT e Intelligenza Artificiale e che popolano ormai la nostra vita quotidiana, da Smart Car e Smart Home a Smart City, IoT per l’industria e Smart Agricolture.

IoT e Blockchain

Blockchain è un registro aperto di contabilità condiviso e immutabile per la registrazione e il tracciamento delle transazioni effettuate dalle parti e per la tracciabilità degli asset in una rete commerciale. È costituita da blocchi contenenti sequenze di dati protetti da crittografia, organizzati in una sequenza cronologica.

In una rete Blockchain possono essere scambiati sia asset tangibili come beni immobili o denaro, sia asset intangibili, come marchi e brevetti, purché abbiano un valore economico oggettivamente riconosciuto, con minori rischi e costi ridotti.

In una Blockchain ogni transazione viene registrata come un blocco di dati e rappresenta il movimento di un asset. Ciascun blocco riporta le informazioni e i dati relativi alla transazione cui si riferisce (data, luogo, proprietario, ecc.) ed è collegato ad altri blocchi che lo precedono e che lo seguono in una catena di dati e di informazioni che variano in funzione del susseguirsi delle transazioni. Ogni blocco aggiuntivo rafforza la verifica del blocco precedente. I blocchi sono collegati tra loro in modo sicuro e per escludere che uno o più blocchi possano essere manomessi o che possano essere illecitamente inseriti nella catena blocchi non autorizzati.

I dati e le informazioni IoT possono essere inviati tramite una rete Blockchain.

Blockchain garantisce l’identità dei diversi nodi della rete e la provenienza e l’integrità dei dati e delle informazioni raccolti dagli oggetti connessi con IoT.

IoT e Smart Energy

Con la locuzione Smart Energy è comunemente indicata la tecnologia che applica i principi IoT al settore energetico, ottenendo soluzioni che consentono di migliorare l’efficienza e la fruibilità dei consumatori e di ridurre i costi dei consumi energetici nel rispetto dei principi di sostenibilità ambientale.

IoT: possibili rischi per privacy e cybersecurity

La tecnologia IoT per operare correttamente deve processare una ingente quantità di dati e di informazioni degli utenti. I dati e le informazioni sono raccolti direttamente dagli utenti o tramite altri smart object interconnessi e possono venire elaborati con l’ausilio dell’Intelligenza Artificiale se la tecnologia è stata implementata o possono essere inviati wireless ai produttori per essere ulteriormente processati.

La connessione degli oggetti intelligenti tramite Internet li espone a possibili attacchi informatici.

Oltretutto, data la frequente interconnessione degli smart object presenti in uno stesso ambiente, l’attacco ad un prodotto più semplice, e perciò più facilmente attaccabile, può propagarsi attraverso la rete agli altri prodotti in tempi rapidi, con la conseguente moltiplicazione degli effetti nocivi.

Si deve, poi, tenere presente che i dati raccolti possono essere anche dati personali di cui al Reg. UE 2016/679 e rientrare, perciò, nell’ambito di applicazione della normativa privacy.

Se la sottrazione e l’utilizzo non autorizzato o la distruzione di dati personali può avere conseguenze sicuramente spiacevoli per gli utenti IoT in ambito domestico, le stesse conseguenze negative sono destinate a moltiplicarsi notevolmente quando il cyber attack ha ad oggetto beni aziendali.

In quest’ultimo caso, difatti, oltre al danno conseguente alla perdita di anagrafiche e banche dati aziendali, vi è il duplice rischio di:

– incorrere in provvedimenti sanzionatori irrogati dall’autorità di vigilanza nei casi in cui l’imprenditore, in qualità di titolare del trattamento, risulti non aver adottato misure tecniche ed organizzative adeguate a garantire la sicurezza e la protezione dei dati,

– dover risarcire eventuali danni provocati ai clienti dall’attacco informatico subito dall’azienda, qualora risulti che tale attacco sia imputabile per colpa o dolo all’imprenditore.

Il Cyber Resilient Act

Per prevenire e contrastare tutti i rischi di cybersecurity e privacy, l’Unione Europea ha elaborato una proposta di Regolamento, in c.d. Cyber Resilience Act, con l’obiettivo di individuare una base armonizzata comune a tutti gli stati membri e di disciplinare in maniera più compiuta l’intero ciclo vitale dei prodotti a contenuto digitale.

Saranno introdotte regole più chiare per i produttori e per gli operatori economici e più stringenti obblighi di informativa a garanzia, in primo luogo, dei consumatori finali, ma anche delle imprese, che con le nuove regole di cybersecurity vedranno almeno potenzialmente ridotti il numero e la portata degli attacchi informatici.

Il Cyber Resilience Act, in forma di bozza, è stato varato il 19 luglio 2023, è già stato approvato, in un testo emendato, dal Parlamento europeo ed è attualmente in attesa dell’approvazione definitiva del Consiglio.