Sistemi di backup e Pen Test tra violazione di sistemi informatici e Data Breach

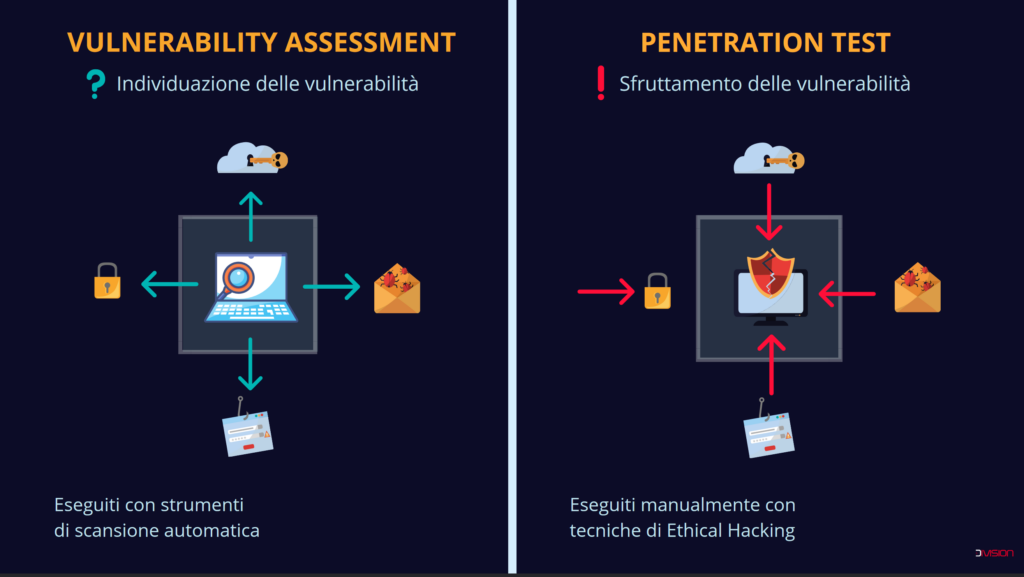

Cos’è e come funziona il Pen Test? Il Penetration Test (comunemente abbreviato in Pen Test) è lo strumento utilizzato per valutare la sicurezza di un sistema informatico, che opera mediante la verifica e la validazione sistematica dell’efficacia dei controlli di sicurezza informatica. Il Pen Test consente di individuare le irregolarità che potrebbero causare interruzioni di […]

Sistemi di backup e Pen Test tra violazione di sistemi informatici e Data Breach Leggi tutto »